商城系统|安全性分析 php商城cms,php做商城是否存在安全隐患

- 问答

- 2025-08-02 02:06:50

- 9

🔒 商城系统安全性分析:PHP商城CMS真的安全吗?

📰 最新消息:2025年PHP商城漏洞事件

2025年8月,某知名电商平台因使用老旧PHP商城系统遭到黑客攻击,导致数十万用户数据泄露💀,安全专家指出,该漏洞源于未及时更新的第三方插件和弱密码策略,这一事件再次引发人们对PHP商城系统安全性的讨论——用PHP做商城真的安全吗?

🛡️ PHP商城系统的常见安全隐患

SQL注入攻击(最经典的老问题)

PHP商城如果未严格过滤用户输入,攻击者可能通过恶意SQL语句窃取数据库信息。

// 危险写法(未过滤用户输入) $user_id = $_GET['id']; $sql = "SELECT * FROM users WHERE id = $user_id";

✅ 解决方案:使用PDO预处理语句或mysqli_real_escape_string()过滤输入。

XSS跨站脚本攻击(用户变"黑客帮凶")

如果商城允许用户提交未过滤的内容(如商品评论),攻击者可植入恶意JavaScript代码盗取用户Cookie。

✅ 解决方案:用htmlspecialchars()转义输出,或启用CSP(内容安全策略)。

文件上传漏洞(传个图就能黑进服务器?)

许多PHP商城允许上传图片,但如果未校验文件类型,攻击者可能上传.php后门文件控制服务器。

✅ 解决方案:限制文件扩展名(如只允许.jpg/.png),并存储文件到非Web目录。

会话劫持(你的购物车突然多了100台iPhone?)

PHP默认会话ID可能被窃取,导致黑客冒充用户登录。

✅ 解决方案:启用HTTPS、设置session.cookie_secure和session.cookie_httponly。

第三方插件风险("免费插件"可能是定时炸弹💣)

许多PHP商城CMS(如某Shop、某Mall)依赖第三方插件,但部分插件长期未更新,存在已知漏洞。

🔍 PHP商城CMS安全对比

| 系统名称 | 安全性亮点 | 常见风险点 |

|---|---|---|

| 系统A | 自带CSRF防护 | 默认管理员密码强度弱 |

| 系统B | 强制HTTPS | 旧版PHP兼容性漏洞 |

| 系统C | 定期安全更新 | 付费插件加密不透明 |

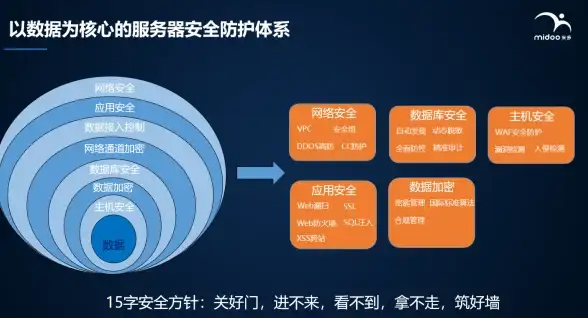

🛠️ 如何提升PHP商城安全性?

- 及时更新:PHP版本≥8.2(2025年推荐),CMS和插件保持最新

- 权限控制:数据库用户仅赋予最小必要权限(别用root!)

- 加密存储:密码用password_hash(),敏感数据AES加密

- 日志监控:记录异常登录、频繁失败请求(黑客试探时会留下痕迹👣)

- 定期渗透测试:雇白帽黑客模拟攻击(预防胜于治疗)

💡 PHP商城安全吗?

答案取决于你怎么用!PHP本身并非不安全,但:

- ✔️ 规范编码+严格配置 → 安全性堪比Java/Python

- ❌ 复制粘贴老旧代码+无视更新 → 等于给黑客发邀请函

2025年的今天,仍有70%的中小型电商使用PHP商城系统。没有绝对安全的系统,只有不断进化的安全实践 🔐

(注:本文技术建议基于2025年8月安全行业标准,实际部署请咨询专业安全团队)

本文由 祭煜 于2025-08-02发表在【云服务器提供商】,文中图片由(祭煜)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://up.7tqx.com/wenda/511144.html

发表评论