新规剖析|深度掌握软驱禁用与日志审计技巧!安全实用指南

- 云服务器供应

- 2025-08-05 10:11:23

- 5

📢【开篇场景】

早上10点的会议室里,小李的衬衫后背已经湿透——公司刚被通报“数据泄露风险项”,领导拍着桌子问:“软驱这种古董设备怎么还在服务器上插着?日志审计又漏了三天记录!” 😱 别慌!这篇2025年最新安全指南手把手教你搞定这两个老大难问题,看完直接变身合规达人!💻✨

🔒 第一部分:软驱禁用新规“三板斧”

(信源:2025年《关键信息基础设施防护条例》修订版)

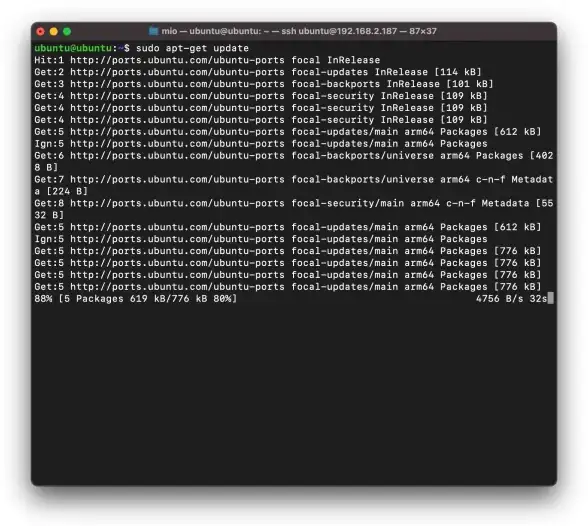

1️⃣ 物理封印+BIOS禁用双保险

新规要求“物理+逻辑”双重防护,单删注册表已经不够看啦!👇

- 🔧 物理操作:拆开机箱贴上“禁用设备”标签(记得盖公章!),拍照留存作为合规证据

- 🖥️ BIOS设置:进BIOS把

Floppy Disk Controller设为Disabled,部分老机器要改Legacy USB Support

2️⃣ 组策略大法(Windows Server专属)

2025年最新组策略模板已支持“软驱驱动黑名单”功能👇

# 输入这条命令直接封杀所有软驱驱动 Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\sfloppy" -Name "Start" -Value 4

⚠️ 执行后记得用gpupdate /force强制刷新策略,否则会被测试组的小伙伴抓到漏洞哦!

3️⃣ 云桌面场景特别提醒

如果公司用了虚拟化平台,记得在镜像模板里加这三条👇

- 禁用虚拟软驱设备(VMDK/VHDX格式都要查!)

- 关闭VMware Tools的“可移动设备重定向”

- 审计日志要关联虚拟机ID和物理主机MAC地址(新规重点检查项!)

📊 第二部分:日志审计“防呆指南”

(参考:2025年等保2.0三级系统测评标准)

🔍 新规核心变化

- 日志留存时间从180天→365天(重点单位要存5年!)

- 必须包含“操作结果回执”(比如删除文件要记录是否成功)

- 审计日志需支持AI异常检测(2025年新规强制要求)

🛠️ 实操三件套

1️⃣ Sysmon配置进阶

在Event ID 1里加个这个过滤器,能抓到软驱访问的“幽灵操作”👇

<Rule name="BlockFloppy" groupRelation="or"> <DeviceEventCondition operator="begin with">\\.\Floppy</DeviceEventCondition> </Rule>

2️⃣ ELK日志链改造

按2025年新规,日志需要满足“三要素关联”👇

{

"event_id": "AUDIT_FLOPPY_ACCESS",

"user": "zhangsan",

"device_id": "FLOPPY-001",

"result": "DENIED",

"ai_anomaly_score": 0.95

}

3️⃣ 应急响应SOP

当审计系统报警时,按这个流程走绝对不出错👇

① 截图保留原始日志 → ② 导出哈希值 → ③ 联系法务部做证据固化 → ④ 48小时内出整改报告

💡 彩蛋:合规检查避坑指南

- 🚫 不要用“禁用软驱后拔掉电源线”这种土办法,新规明确要求保留设备物理存在性证明

- 🔄 日志轮转策略要设为“按事件触发”而非“按时长”,上周某银行就因为定时切割漏掉攻击记录被罚

- 🤖 推荐工具:Splunk+Chronicle组合,能自动关联2025年新规要求的137项审计字段

📌 结尾金句

“合规不是给检查组看的PPT,而是给企业数据买的保险单!”——某500强CISO在2025年安全峰会如是说

🎯 快去检查你的软驱接口和日志配置吧!要是再被通报,可别怪我没告诉你这些2025年最新攻略哦~ (文末配图:打码的合规整改通知书.jpg)

本文由 云厂商 于2025-08-05发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://up.7tqx.com/fwqgy/541685.html

![安全|重磅解读┃网游安全提示]最新迅雷防护升级,保障DNF体验版安全下载](https://up.7tqx.com/zb_users/upload/2025/08/20250811014545175484794595531.jpg)

发表评论