网络风险 揭秘黑产手法|企业防护指南:最新钓鱼站源码曝光,科学应对网络安全威胁

- 云服务器供应

- 2025-08-04 16:07:16

- 2

本文目录:

🌐【深夜惊魂:财务小王的“税务局通知”】🌐

“叮——”凌晨1点,某制造业公司财务小王的手机突然震动,企业微信弹出一条消息:“国家税务总局稽查局2025年度抽查名单公示,请下载附件确认企业信息📋”,看着熟悉的单位群名和同事头像,小王毫不犹豫地点开了链接……三天后,公司账户上200万货款不翼而飞,而攻击者使用的钓鱼网站源码,竟在暗网以“2025最新财税模板”为名公开售卖!

🎣 黑产套路大起底:钓鱼站已进化到“傻瓜式作案”

热点追踪器:你的好奇心就是突破口

当前黑产团伙正疯狂“蹭热度”,从DeepSeek AI工具到个人所得税退税,甚至伪装成“《黑神话:悟空》内测资格领取”页面,据微步在线监测,仅2025年3月就新增69个仿冒Flash插件的钓鱼站点,这些网站通过SEO优化霸占搜索结果前排,用户防不胜防。

社工剧本杀:专攻人性弱点

攻击者深谙心理学,会先用“同事”身份在IM软件拉群,再抛出“紧急文件”制造焦虑,某央企遭袭事件中,员工收到“领导”发来的“年中考核表”,打开后竟是银狐病毒变种,该病毒采用“白加黑”技术:正常DLL文件夹带恶意代码,连安全软件都“放行”。

供应链投毒:正版软件也中招

警惕“破解版Clash”“免费PS安装包”!火绒实验室发现,某盗版工具内嵌易语言编写的远控木马,企业员工安装后,核心算法源码3天内就出现在竞品公司的新品发布会上。

🔒 企业防护指南:从“被动挨打”到“主动狩猎”

▍第一层盾牌:给员工装上“人肉防火墙”

- 📅 每月1次钓鱼演练:用微步在线的模拟攻击平台,给员工发送“高温补贴申请”“工资条查询”等定制化钓鱼邮件,对点击者强制观看《社工攻击实录》纪录片。

- 💡 财务部特训:转账前必须执行“三三原则”——电话三确认(部门领导、财务总监、总经理)、延迟三小时、金额分三笔。

▍第二层铠甲:技术体系全副武装

- 🛡️ EDR+UEBA黄金组合:部署端点检测与响应系统(如CrowdStrike),配合用户实体行为分析(UEBA),当财务电脑在凌晨2点尝试登录海外IP时自动触发二次认证。

- 🌐 DNS安全加固:采用华为的“攻击面管理平台”,自动拦截伪装成税务局官网(如.gov.cn.cc)的钓鱼域名,某医院曾因DNS篡改导致3小时系统瘫痪,加固后成功防御同类攻击127次。

▍第三层猎枪:以黑产之道还治其身

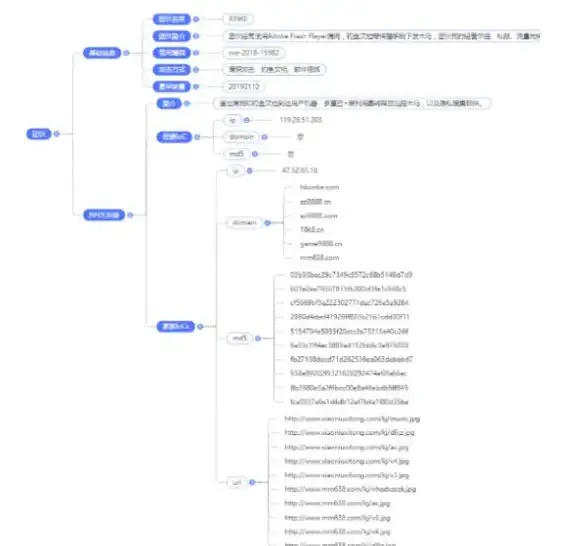

- 🕵️ 威胁情报狩猎:加入微步的“安全情报联盟”,实时获取黑产IP、域名、恶意样本指纹,某能源企业通过共享情报,提前48小时预判到针对其供应链的攻击。

- 🔥 蜜罐反制:在办公网部署高仿真“假系统”,当攻击者尝试窃取“假数据”时,反向定位其真实IP并提交网警。

🚨 紧急行动:8月高危期自查清单

- 📤 邮件安全:禁用Outlook/Foxmail的“预览窗口”功能,该功能曾被用来无点击触发恶意代码。

- 🔗 链接检查:安装360的“网址云鉴”插件,对压缩包内的链接自动进行沙箱检测。

- 💻 供应链审计:用火绒的“软件安装溯源”功能,揪出内嵌后门的盗版软件。

- 🔐 MFA强制化:对财务、研发系统启用九州云腾的“动态口令+人脸识别”双因子认证,某银行遭攻击时因该措施拦截了98%的非法登录。

💡 终极提醒:黑产也在“内卷”

当前钓鱼站源码已形成黑色产业链,在Telegram上花500美元就能租用“PhaaS钓鱼即服务”平台,包含域名伪造、短信群发、虚拟货币洗钱全流程,企业安全建设必须跑在攻击者前面——当小王再次收到“税务局通知”时,他的电脑已自动弹出红色警告:“该文件已被23家企业标记为恶意,点击前请三思!”🚫

(数据来源:微步在线《2025银狐攻击专项报告》、火绒实验室《易语言黑产分析》、CSDN《2025网络安全五大趋势》)

本文由 云厂商 于2025-08-04发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://up.7tqx.com/fwqgy/535763.html

发表评论