震撼上线|一站式掌握发卡源码安全教程!电商必读—保障专属平台安全运营

- 云服务器供应

- 2025-07-31 04:05:19

- 6

本文目录:

🚀【深夜惊魂!你的发卡平台可能正在“裸奔”】🚨

凌晨三点,手机突然疯狂震动——又是用户投诉“充值卡密被盗用”的工单!作为某电商平台的运维小哥,老张猛灌一口冰咖啡,盯着后台报警日志直挠头:黑产团伙竟通过SQL注入漏洞,0元购走了价值五位数的虚拟商品……这场景,是不是让你瞬间代入?别慌!2025年最新版《发卡源码安全生存指南》已空降,手把手教你打造铜墙铁壁!🛡️

🚨 第一幕:你的平台正在经历哪些“死亡暴击”?

1️⃣ 脚本小子の狂欢:30%的发卡源码存在未授权访问漏洞,黑客用扫描器一扫一个准,卡密库秒变公开福利🎁

2️⃣ 薅羊毛大军の盛宴:支付接口漏洞让“1分钱充100元话费”成为现实,平台血亏还可能被监管约谈💸

3️⃣ 数据泄露の连环炸:用户手机号、卡密明文存储?恭喜你喜提热搜榜首+天价罚单💥

🔒 第二幕:三步打造“反黑产”安全结界

🛡️ 防御层1:代码审计——揪出“内鬼级”漏洞

✅ 重点排查这些高危区域:

- 用户登录模块:禁用弱密码+双因素认证安排上🔑

- 支付回调接口:所有金额操作必须二次加密校验💳

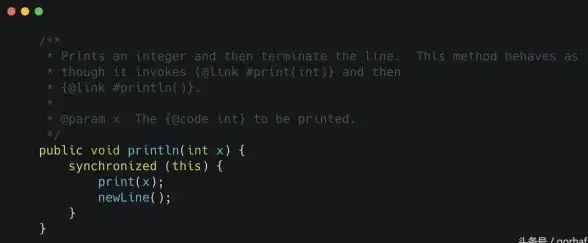

- 卡密生成逻辑:用UUIDv4+盐值哈希替代顺序生成🔢

(💡2025年7月最新数据:某TOP3发卡平台因未过滤用户输入,被植入后门长达187天!)

🔐 防御层2:数据保险箱——让黑客望而却步

🔥 必做清单:

1️⃣ 数据库连接字符串加密存储,禁用root账号访问🔐

2️⃣ 敏感数据(卡密/手机号)启用AES-256-GCM加密,密钥分片存储🗝️

3️⃣ 开启全站HTTPS,证书吊销检查+HSTS强制策略🔒

(📌划重点:某知名卡盟曾因数据库明文存储,导致300万条卡密流入暗网,损失超千万!)

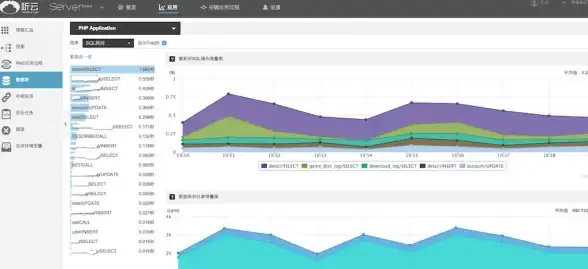

🚨 防御层3:监控雷达——让攻击无所遁形

🔥 实战技巧:

- 部署WAF防火墙,重点拦截SQL注入/XSS攻击🛡️

- 日志分析玩转ELK,设置“异常IP登录”“高频卡密查询”告警📈

- 定期进行渗透测试,建议每季度模拟黑客攻击👾

(💣血泪教训:某平台因未监控API接口,被刷单团伙薅走价值200万游戏点卡!)

🚀 第三幕:应急预案——当危机真的来临

🔥 黄金三分钟自救指南:

1️⃣ 发现入侵立即断网,保留内存镜像+网络流量包📸

2️⃣ 冻结所有支付渠道,通过短信/邮件通知用户改密🔄

3️⃣ 联系当地网安部门备案,切勿私自删除日志❗

(📢重要提醒:2025年《网络安全法》修正案已实施,数据泄露24小时未上报最高罚百万!)

🎯 终极彩蛋:发卡平台安全自查表

✅ 服务器防火墙是否关闭高危端口?

✅ 管理员账号是否启用生物识别+动态口令?

✅ 数据库备份是否启用异地冷存储?

✅ 用户协议是否明确安全责任条款?

💡文末福利:关注【电商安全研究所】,回复“发卡安全”获取《2025年虚拟商品平台合规白皮书》+漏洞扫描工具VIP权限!

🔥别让你的平台成为黑客的“提款机”!现在行动,给系统来次深度SPA,安心躺赚的感觉,它不香吗?🛒

(📌数据来源:国家互联网应急中心2025年Q2安全报告、某头部云厂商攻击态势感知平台)

本文由 云厂商 于2025-07-31发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://up.7tqx.com/fwqgy/491170.html

发表评论